8:30 AM Definición de un Troyano informático | |

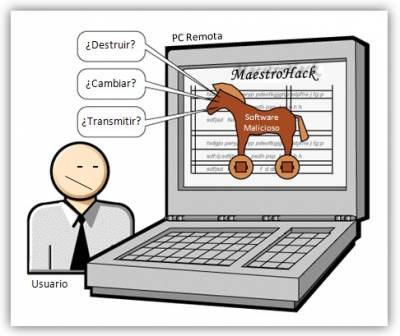

En estos últimos tiempos se ha explotado la creatividad humana en lo que se refiere a la seguridad en los equipos de informática. Métodos y técnicas de infectar sistemas son los que sobran; entre los mismos tenemos los troyanos informaticos o caballos de troyano. Obviamente en MaestroHack simplemente nos encargamos de difundir la información general de lo que es un troyano, más no explicaremos técnicas sobre cómo usarlos. Este artículo va dirigido a los que desean ampliar sus conocimientos en seguridad informatica Un troyano puede ser considerado como benigno o maligno, pero en sí no es ni un virus ni una amenaza informatica, simplemente es un programa que por su naturaleza ha sido usado para fines maliciosos. Todo depende del uso que se le vaya a dar, y sus métodos. Definición de un Troyano informático Un troyano es un programa que puede considerarse malicioso, en función de su uso, el cual se instala en una computadora, para así permitirle al usuario el control remoto del equipo. Es en este punto donde entra lo negativo de lo que es un troyano informático. Si un troyano es instalado en una computadora sin consentimiento del usuario, ésto puede ser considerado como un método de ataque hacia el mismo. En tal sentido, dicho troyano puede ser benigno o maligno. Aunque algunos antivirus lo detecten siempre como virus, pero ya ésto depende eventualmente de las características específicas de cada troyano. Características de un Troyano informático

Usos y posibilidades de un Troyano informático En este punto es donde todos tienen que tener mucho cuidado, pues aquí está la realidad de lo que es un troyano informático; inicialmente intenté dar una buena imagen de lo que significa, pero ahora vayamos a una realidad más común que vivimos en estos tiempos. Los usos (y posibilidades) más comunes de los troyanos informáticos son:

Consejos para evitar infectarse de un Troyano informático

Detección de un Troyano informático Sí es cierto que a estas alturas ya podemos considerar a un troyano informático como una potente amenaza informática, después de todo lo que hemos estudiado minuciosamente. Entonces, ya que sabemos las características y usos de los troyanos, ¿cómo detectarlos? Como los troyanos hacen uso de Internet para poder funcionar, detectar un troyano no es una tarea ni fácil ni difícil, simplemente es cuestión de organización. Lo que haremos será uso de un simple comando MS-DOS para ver las conexiones activas en nuestro ordenador. En primer lugar vamos a cerrar los programas que hagan uso de conexión a Internet, como Messenger, Emule, etc. Ahora ejecutamos el símbolo de sistema de Windows (Menú Inicio > Ejecutar > escribimos "CMD” sin comillas y damos aceptar); el comando a usar será: netstat -nSi ves una conexión extraña (o desconocida) distinta a la IP de tu equipo, sí estás infectado por un troyano. Claro está que debemos ser muy cuidadosos, y no alterarnos por cualquier IP. Primero asegúrate que no sea tu IP la que encontraste en el comando que ejecutaste. Archivos adjuntos: Imagen 1 | |

|

| |

| Total de comentarios: 0 | |